أمن تكنولوجيا التشغيل - أمن الطاقة والتكنولوجيا المتجددة

Recent Posts

- فيلم انمي given

- خريطة مفاهيم خصائص الجمع

- تحميل مقطع من التيك توك

- مسلسل القبه

- سهم الأسماك 6050

- خدمة الاستعلام عن موظف وافد

- سيارة كونا ٢٠٢١

- توفي الملك سعود بن عبدالعزيز عام 1388 في دولة اليونان

- جزء الاله البسيطه الذي يؤثر فيه الجهد هو

- امر اخلاء الجزء 2 الحلقه 6

- من صفات النبي صلى الله عليه وسلم التي أثنت بها السيدة خديجة عليه عند رؤيته لجبريل عليه السلام

- أدعية الطواف كاملة

- متى يخلص الترم الثالث

استشارات أمن تكنولوجيا المعلومات

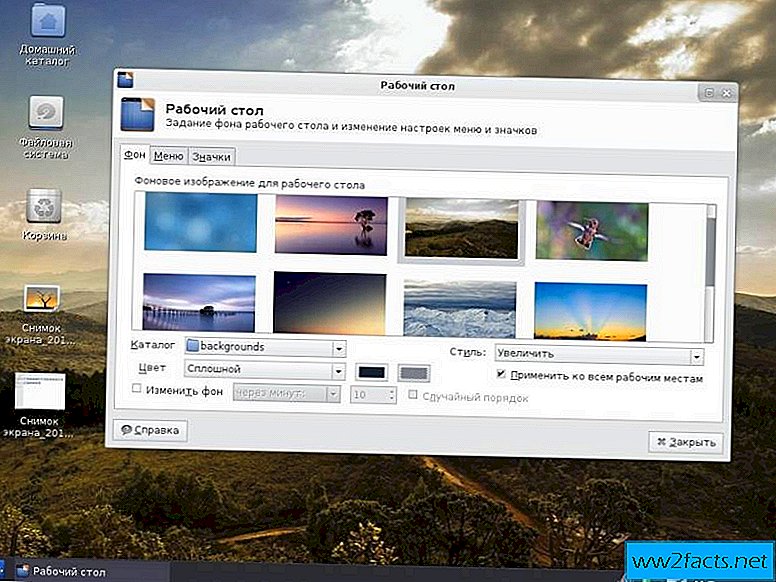

وثمة مثال صارخ على عدم التقيد بمبدأ الأقل امتياز هو تسجيل الدخول إلى المستخدم المسؤول لقراءة.

المعدلات المذكورة هي للطلبة الأردنيين في الثانوية العامة البرنامج التنافسي فقط.

- Related articles

2022 encompassinc.co